Cuidado si recibes un correo con una invitación a una reunión: hay una campaña de malware que suplanta Teams, Zoom y Adobe

por Edgar OteroEl equipo de seguridad de Microsoft Defender ha documentado una serie de campañas de phishing activas durante febrero de 2026 que utilizan un método especialmente sofisticado para engañar tanto a usuarios como a los propios sistemas de protección corporativos. El malware no solo imita el aspecto de aplicaciones legítimas como Microsoft Teams, Zoom, Google Meet o Adobe Reader, sino que lleva una firma digital válida, lo que le permite pasar desapercibido ante muchos controles de seguridad automatizados.

Las firmas digitales son un mecanismo de confianza que los sistemas operativos y los antivirus usan para verificar que un programa proviene de quien dice provenir. Cuando un archivo ejecutable está firmado, Windows lo trata con menos suspicacia. En este caso, los atacantes obtuvieron un certificado de tipo Extended Validation, una categoría de certificado que implica una verificación más exhaustiva de la identidad del solicitante, emitido a nombre de una entidad llamada TrustConnect Software PTY LTD. Con ese certificado, cualquier archivo que firmaran heredaba una apariencia de legitimidad difícil de distinguir de la real.

Cómo funciona el engaño, paso a paso

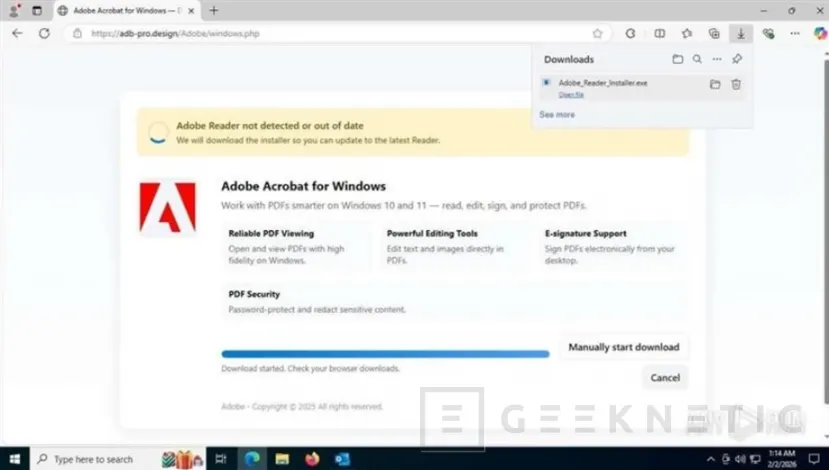

Las campañas identificadas siguen dos patrones principales. En el primero, la víctima recibe un correo electrónico con un archivo PDF adjunto. Al abrirlo, en lugar de un documento, aparece una imagen borrosa que simula ser un archivo restringido, con un botón rojo que invita a abrirlo en Adobe. Al hacer clic, el usuario es redirigido a una página web que imita el centro de descargas oficial de Adobe y que comienza automáticamente a descargar lo que aparenta ser una actualización de Adobe Reader. En realidad, es un paquete de software de acceso remoto.

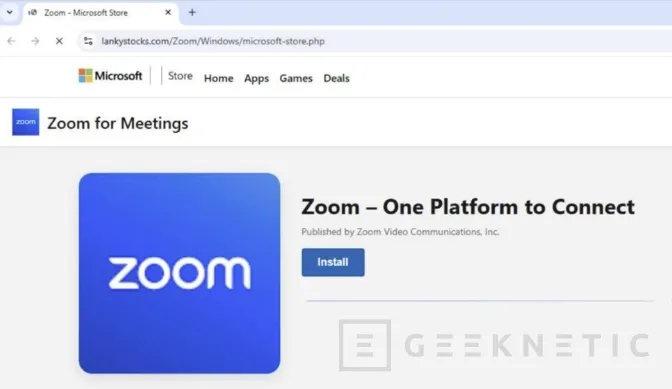

El segundo patrón utiliza correos que simulan invitaciones a reuniones de Teams o Zoom, notificaciones financieras o comunicaciones internas de empresa. Los enlaces incluidos llevan a páginas falsas que muestran mensajes de "versión desactualizada" o "actualización requerida", diseñados para generar urgencia y que el usuario descargue el archivo sin pensar demasiado.

En ambos casos, los archivos descargados tienen nombres como msteams.exe, zoomworkspace.clientsetup.exe o adobereader.exe, y están firmados por TrustConnect. Una vez ejecutados, instalan herramientas de monitorización y gestión remota, conocidas en el sector como RMM, concretamente ScreenConnect, Tactical RMM y Mesh Agent. Estas herramientas, legítimas en contextos corporativos, permiten al atacante tomar el control del equipo infectado de forma silenciosa y persistente.

¿Por qué es un ataque especialmente difícil de detectar?

Lo que hace a esta campaña más peligrosa que el phishing convencional es precisamente la combinación de elementos de confianza que acumula. Un certificado digital válido, nombres de archivo que coinciden con software real, páginas de descarga que imitan con fidelidad las oficiales y mensajes de correo que replican el formato de comunicaciones corporativas legítimas. Cada capa añade credibilidad y reduce la probabilidad de que el usuario o el sistema de seguridad levanten una alerta.

Una vez instalado, el malware crea una copia de sí mismo en la carpeta de Archivos de Programa para reforzar su apariencia de aplicación legítima, se registra como un servicio de Windows para ejecutarse automáticamente al iniciar el sistema y establece conexión con servidores controlados por los atacantes. Para garantizar que el acceso se mantenga incluso si una de las herramientas es detectada y eliminada, los atacantes instalan varias de ellas en paralelo, creando canales de acceso redundantes.

Para los equipos de IT, Microsoft recomienda bloquear mediante políticas de aplicaciones el uso de herramientas RMM no autorizadas, activar la protección en la nube de Microsoft Defender y habilitar las funciones de Safe Links y Safe Attachments en Microsoft Defender para Office 365. También es aconsejable buscar activamente en los entornos corporativos instalaciones de software firmado por TrustConnect Software PTY LTD, que es el indicador más claro de compromiso en esta campaña. Las consultas de búsqueda avanzada para Microsoft Defender XDR y Microsoft Sentinel están disponibles en el informe técnico publicado por el equipo de Microsoft Defender.

El dominio principal usado como servidor de control por los atacantes es trustconnectsoftware[.]com, y Microsoft ha publicado una lista completa de hashes SHA-256, URLs y direcciones IP asociadas a la campaña para facilitar su bloqueo en entornos empresariales.

Fin del Artículo. ¡Cuéntanos algo en los Comentarios!